ISP 情報を表示して、偽のサポート窓口へ誘導する詐欺サイトに関する注意喚起

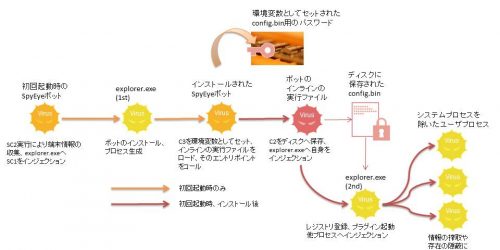

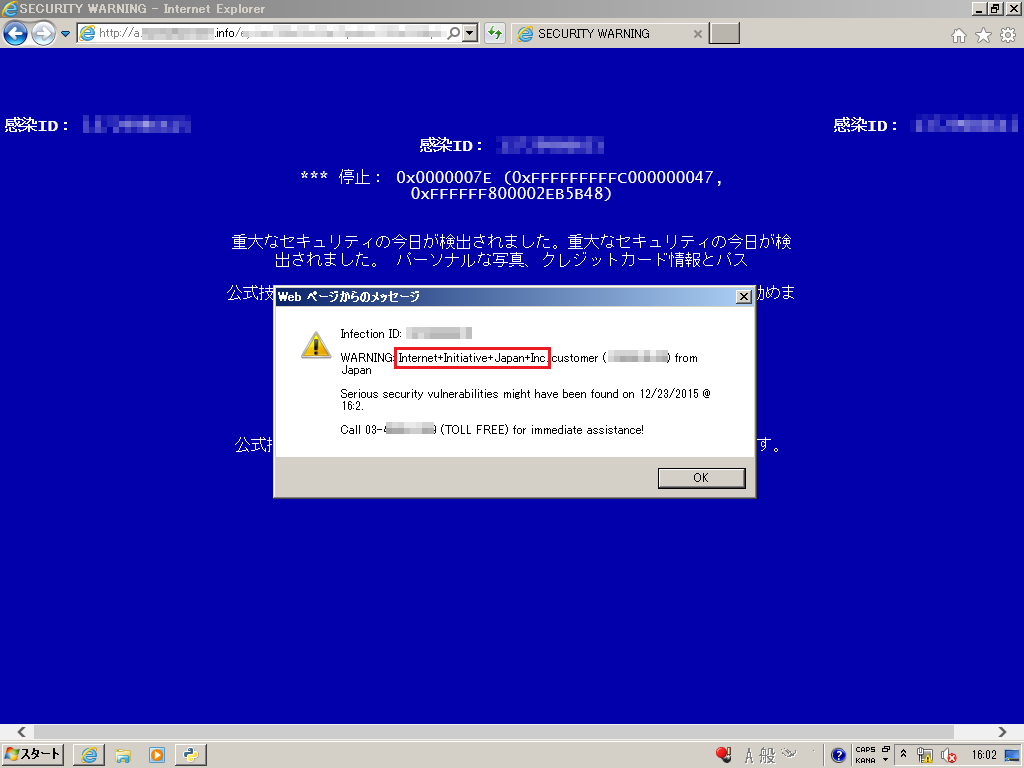

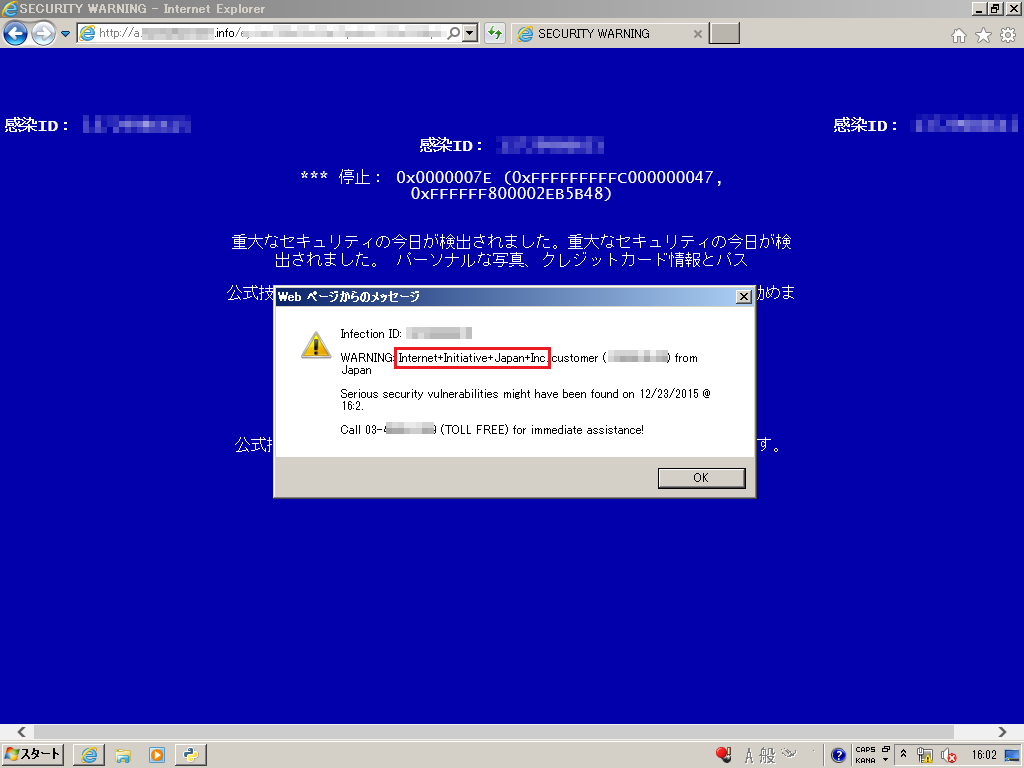

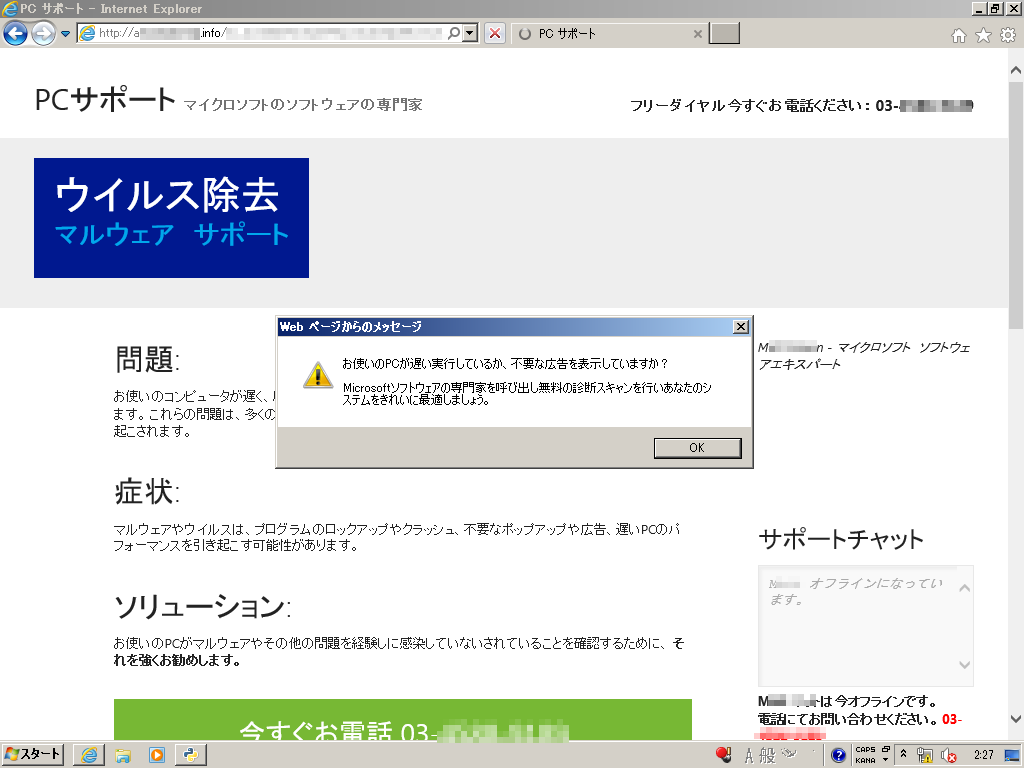

ブラウザ上で Windows のブルースクリーンを模した画面を表示し、あたかもマルウェアに起因する障害を生じているかのように見せかける詐欺サイトが国内外で確認されています。類似の詐欺は古くから存在しますが、最近確認されているものは、被害者の ISP 情報を表示するウィンドウをポップアップしたり、バナーで Microsoft ソフトウェアの専門家を名乗るなどして危機感を煽ります。このケースでは直ちに技術サポートと称する番号に電話をかけるよう促されます。メッセージが表示される段階では、あくまで HTML コンテンツとしてブルースクリーンを模しているだけであり、マルウェア感染などの障害は生じていません。ポップアップが邪魔でブラウザが閉じられない場合は、タスクマネージャーからブラウザを選択して終了する、あるいは ALT+F4 ショートカットを使うなどしてポップアップを回避することが可能です。

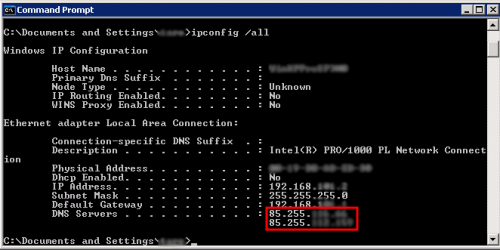

なお、表示される ISP 情報は、被害者の外部 IP アドレスを元に WHOIS データベースから取得していると考えられます。ISP として IIJ をご利用のお客様が同様の詐欺サイトに接続した際には、同画面に「Internet Initiative Japan」と表示されますが、同サイトで表示されるコンテンツやポップアップの内容について、IIJ が関与したものではありません。

一般的に、このような詐欺サイトは、Malvertising やスパムメールなどを利用して被害者を誘導します。

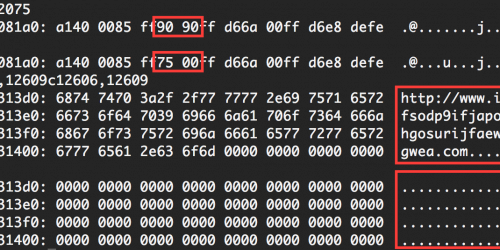

今回、IIJ が確認したケースでは、誘導元サイトから、以下のような Malvertising と似たような遷移を経て、偽コンテンツを表示する詐欺サイトへ誘導されました。

1. bakXXXers.com [誘導元サイト]

2. dntXXX.com

3. clkfXXX.com

4. eclXXXbn.com

5. neXXXk.com

6. a.XXXXXXXXXXXX.info [詐欺サイト]Code language: plaintext (plaintext)このほかに、誘導元のサイトとして以下のようなドメインが確認されています。

www.vXXXokyo.comniniXXX.comXXXuxers.orgfileXXXker.org

これらはいずれも、過去に何らかのサービスなどに利用されていたものが、失効後に再取得され不正サイトの入り口として悪用されているものと考えられます。いずれのサイトにも通常のコンテンツは配置されておらず、HTTP 応答コードまたは、JavaScript によるリダイレクションによって上述の2行目のサーバに転送するように設定されていました。

このように失効したドメインが悪用されることは珍しくありません。事業主体の性質やドメインの用途、失効の理由にもよりますが、組織変更やサービスの見直しなどによって旧来のドメインを失効することになった場合は、本ケースのような悪用のリスクについても考慮する必要があります。

参考リンク: