Rig Exploit Kit 観測数の拡大に関する注意喚起

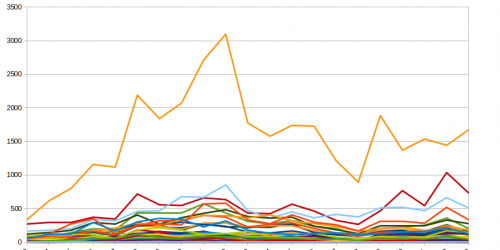

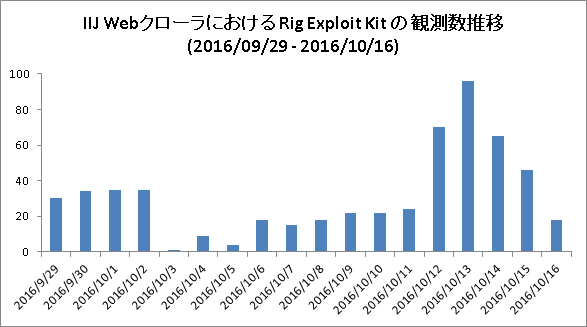

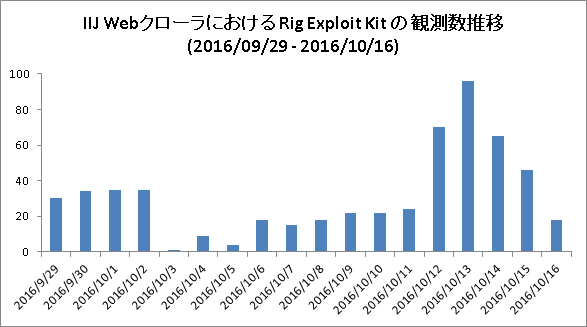

2016年9月頃より、日本国内の Web サイトを経由した Rig Exploit Kit による攻撃が急増しています。

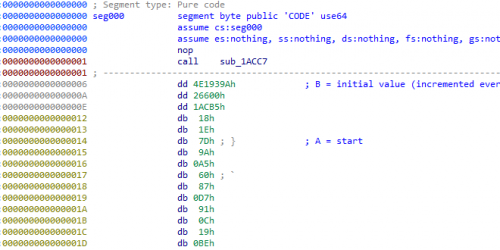

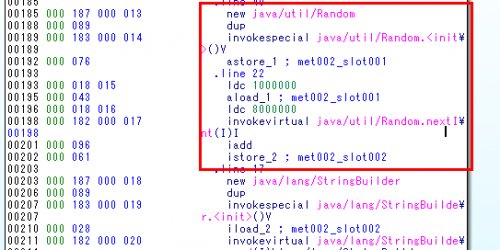

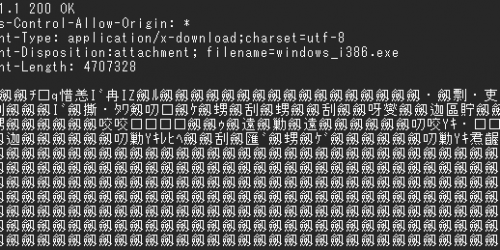

IIJ の観測範囲では、Rig Exploit Kit は主に Internet Explorer および Adobe Flash の脆弱性を悪用し、攻撃が成功した場合は Locky または Ursnif などのマルウェアがダウンロードされることを確認しています。

誘導元として観測された Web サイトは多数で、規模やコンテンツなどに共通点は確認できませんが、WordPress で運用されている Web サイトが複数見受けられます。また、誘導元の Web サイトには、2016年9月上旬から終息傾向にある Neutrino Exploit Kit や、2016年6月に終息した Angler Exploit Kit の誘導元として悪用されていた Web サイト、他の詐欺行為などに悪用されていた Web サイトが散見されます。日本国内のクライアントPC を対象にドライブバイダウンロード攻撃を行う勢力が、本格的に Rig Exploit Kit を利用し始めているものと考えられます。なお、Rig Exploit Kit の拡大傾向は Malwarebytes Labs や SANS ISC などによっても報告されているため、日本国内に限らずより広い範囲で発生している状況と推測しています。

2016年9月29日 ~ 10月16日の期間に IIJ が確認した Rig Exploit Kit の Infector IP アドレスを以下に示します。Infector の IP アドレスはほぼ日次で更新されていますが、AS単位では海外の一部の AS に集中しています。このため、関連ログの調査などを行う際は AS 単位での検索が有効です。

| Rig EK の Infector 一覧 | (2016/9/29-10/16) | ||

|---|---|---|---|

| 107.191.63.102 | 162.219.29.77 | 185.141.26.108 | 194.87.239.147 |

| 108.61.167.148 | 162.219.29.82 | 185.141.26.109 | 194.87.239.148 |

| 109.234.34.166 | 164.132.31.59 | 185.141.26.110 | 195.133.201.51 |

| 109.234.34.247 | 164.132.88.54 | 185.141.26.111 | 195.133.48.98 |

| 109.234.35.79 | 164.132.88.55 | 185.141.27.186 | 195.133.49.48 |

| 109.234.36.103 | 164.132.88.57 | 185.141.27.226 | 51.255.213.167 |

| 109.234.36.151 | 164.132.88.58 | 185.158.112.49 | 5.200.55.214 |

| 109.234.36.223 | 164.132.88.59 | 185.82.202.174 | 91.107.105.101 |

| 109.234.36.251 | 176.31.105.51 | 188.227.16.62 | 91.107.105.225 |

| 109.234.36.33 | 184.168.221.50 | 188.227.75.149 | 91.107.107.247 |

| 109.234.36.39 | 184.168.221.59 | 193.124.117.105 | 91.134.160.172 |

| 109.234.36.96 | 185.106.120.177 | 193.124.117.25 | 91.134.160.173 |

| 109.234.37.218 | 185.106.120.195 | 193.124.117.4 | 91.134.160.175 |

| 109.234.37.58 | 185.106.120.229 | 194.87.146.233 | 91.134.226.231 |

| 109.234.38.25 | 185.106.120.243 | 194.87.232.25 | 94.23.204.10 |

| 137.74.61.212 | 185.106.120.245 | 194.87.236.15 | |

| 159.203.190.220 | 185.106.120.75 | 194.87.237.217 |