ホームルータへの不正な設定変更による偽 DNS サーバの参照

DNS を標的とした攻撃や事件がたびたび報告されています。最近ではユーザの端末 PC の DNS 設定を書き換えるマルウェア DNSChanger が話題となりましたが、ブラジルでは昨年、ホームルータなどへの攻撃で偽の DNS を参照させる大規模な事件が発生しました。この事件では、主にオンラインバンキングを標的として偽のサイトに誘導される被害が確認されています。

2012年3月27日からブラジルで行われた 2012 FIRST Symposium, Sao Paulo で、この攻撃事例が報告されました[1]CERT.br の Cristine Hoepers 氏により ”Phishing and Trojan Banking cases affecting Brazil” … Continue reading。ここでは、この事例について紹介します[2]日本では、2012年6月15日に行われた Interop Tokyo 2012「NC-25: DNS への脅威とその対策」で、弊社松崎がこの事例を紹介した。。

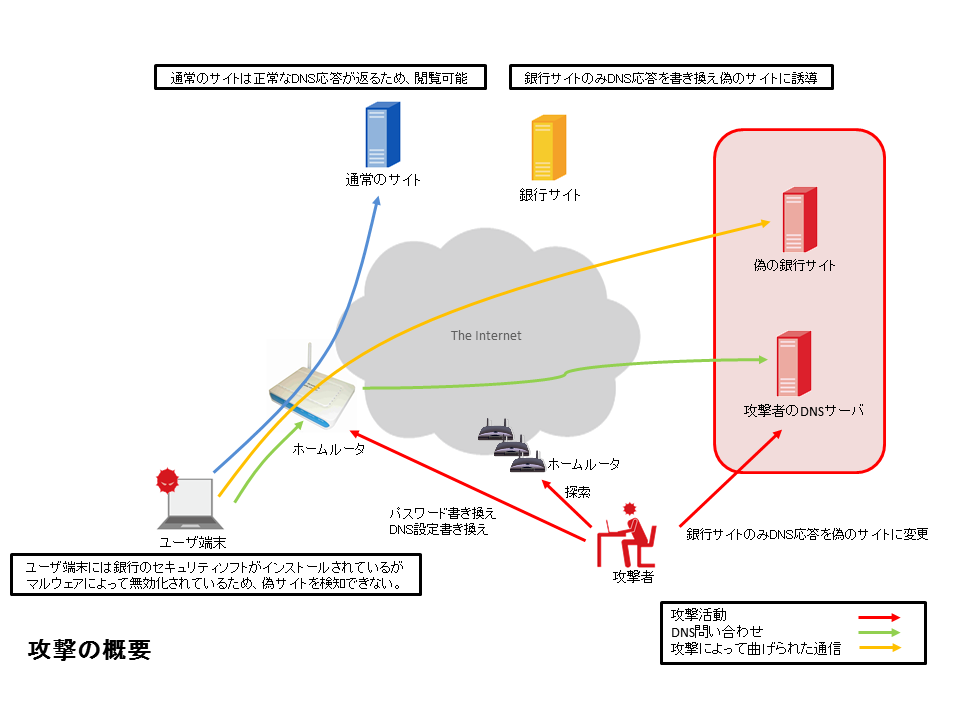

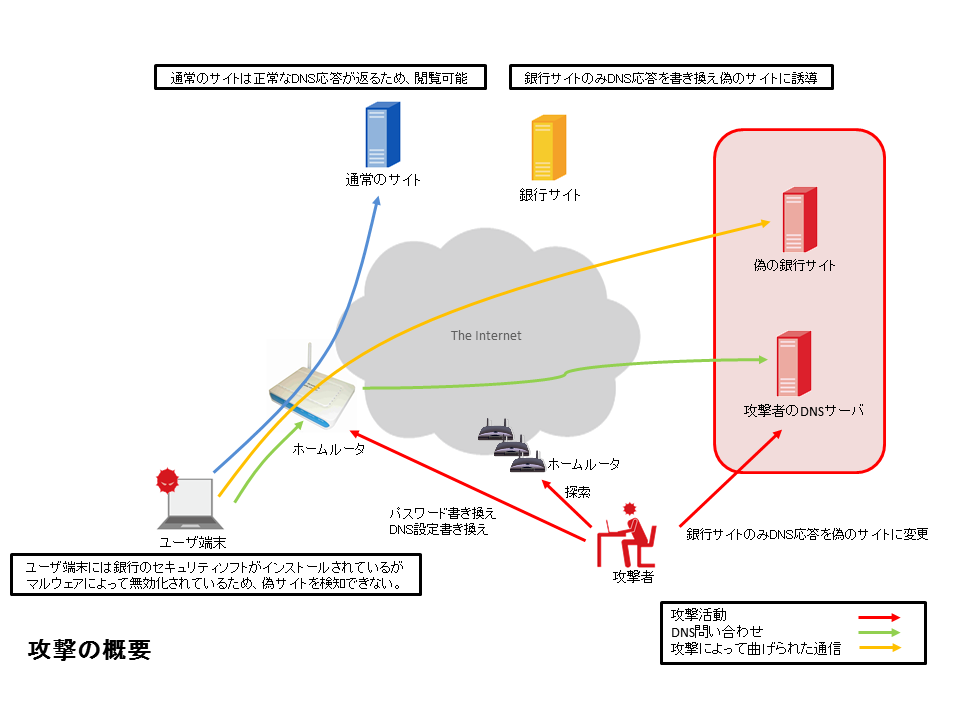

ブラジルで一般的に利用されている廉価なホームルータに脆弱性があり、これを悪用して管理者権限のパスワードを変更した上で、DNS 設定を書き換える攻撃が発生していました。これにより、特定のサイトに関する DNS の問い合わせに、攻撃者の用意した DNS サーバが偽の応答を返すことで、利用者は偽のサイトに誘導されます。この結果、例えば銀行のオンラインバンキングなどで利用されているセキュリティソフト[3]例えば G-Buster … Continue readingを無効にするマルウェアをインストールさせ、その上で偽の銀行サイトへアクセスさせて ID とパスワードを盗んでいました。

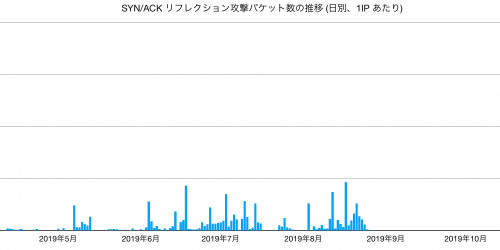

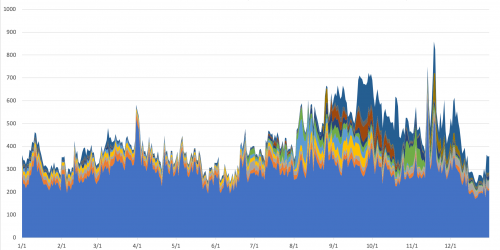

発表によると、2011年で450万台のホームルータの設定が不正に変更され、2012年1月の時点でも30万台以上が変更されたままになっているとしています。これらのホームルータは、攻撃者が用意した DNS サーバ(40台ほど確認されている)を参照するように設定されていました。このようなホームルータは、ブラジル以外の南米諸国、ヨーロッパやインドなどでも発見されています。さらに、脆弱なホームルータを探す試みは継続的に観測されています。

設定を不正に変更されたホームルータの利用者は、ホームルータを介して DNS の問い合わせを行いますが、問い合わせは攻撃者の用意した DNS サーバに向かうため、偽の応答を受け取ることになります。その結果、今回の事件のように利用者は気がつかないうちに偽サイトへ誘導されることはもちろんですが、より深刻な被害として、参照した Web のコンテンツに攻撃者のコンテンツを挿入されたり、メールが盗聴されたり、メールの内容を改ざんされるといった重大な問題が発生する可能性があります。

DNS はインターネットを利用する上で欠かせない仕組みの1つですが、一度設定してしまえば普段ユーザが意識することはありません。つまり、今回の事件のように、攻撃者により DNS の設定を変更されたとしても、ユーザが自分で気がつくことはほとんどないと考えられます。また、通常は ISP や正当な参照用 DNS サーバの管理者、コンテンツ DNS サーバの管理者が、ホームルータの不正な設定変更を知る方法もありません。

このため、ホームルータの利用者自身が設定内容を確認しない限り、その検出はできないということになります。さらに、今回の事件のように、ホームルータのパスワード変更が行われた場合には、そのホームルータの設定を確認したり復旧したりすることも難しい状況となります。

日本ではこのような大規模な事例は知られていませんが、国内で利用されているホームルータについてもインターネット側から設定変更が可能な脆弱性が発見[4]例えば、「JVN#85934986:LAN-W300N/R シリーズにおけるアクセス制限不備の脆弱性」など。されており、日本でもこのような事件が発生する可能性があります。

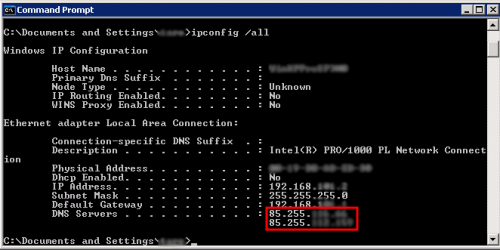

この機会に自分が利用している PC 等がどのような機器やサーバを利用して DNS による名前解決を行っているかと、それらの機器が適切な設定となっているかを確認することをお勧めします。

脚注

| ↑1 | CERT.br の Cristine Hoepers 氏により ”Phishing and Trojan Banking cases affecting Brazil” と題した、ブラジルでのフィッシングやマルウェアなどを利用した金融詐欺の現状について発表が行われた。この中で、ホームルータなどを狙った攻撃について解説している。 |

|---|---|

| ↑2 | 日本では、2012年6月15日に行われた Interop Tokyo 2012「NC-25: DNS への脅威とその対策」で、弊社松崎がこの事例を紹介した。 |

| ↑3 | 例えば G-Buster など。トロイの木馬や偽サイトによるフィッシングなどの脅威からオンラインバンキングの利用者を保護するソフトでブラジルの銀行で広く採用されている。 |

| ↑4 | 例えば、「JVN#85934986:LAN-W300N/R シリーズにおけるアクセス制限不備の脆弱性」など。 |